目录一、什么是Ingress二、Ingress 工作机制三、Ingress 核心概念四、Ingress 工作原理五、Ingress 使用搭建 Ingress 环境1、获取 ingre

在上一篇关于k8s之service的使用一篇中提到,Service对集群之外暴露服务的主要方式有两种,NotePort和LoadBalancer,但这两种方式,都有一定的缺点,具体来说:

基于这种现状,k8s提供了Ingress这种资源对象,Ingress只需要一个NodePort或者一个LB就可以满足暴露多个Service的需求;

Ingress 的工作机制可参考下图进行理解;

实际上,Ingress相当于一个7层的负载均衡器,可以理解为kubernetes对反向代理的一个抽象,它的工作原理类似于Nginx;

或者可以理解为:在Ingress里建立了诸多的映射规则,Ingress Controller通过监听这些配置规则并转化成Nginx的反向代理配置 , 然后对外部提供服务;

关于Ingress,有下面两个概念需要重点理解

类比Nginx来说,Ingress工作原理如下

到此为止,不难发现,Ingress 其实真正在工作的时候就像是充当一个Nginx在使用,内部配置了用户定义的请求转发规则;

整个工作原理可以参照下图进行理解

获取ingress-nginx,本次案例使用的是0.30版本

在当前目录下创建一个ingress-controller目录

mkdir ingress-controller

进入目录,下载两个yaml文件,可以通过wget的方式

wget https://raw.GitHubusercontent.com/kubernetes/ingress-nginx/nginx-0.30.0/deploy/static/mandatory.yaml

wget https://raw.githubusercontent.com/kubernetes/ingress-nginx/nginx-0.30.0/deploy/static/provider/baremetal/service-nodeport.yaml

#如果仍然下载不下来,也可以考虑下载码云上的

wget https://gitee.com/mirrors/ingress-nginx/raw/nginx-0.30.0/deploy/static/mandatory.yaml或者进入github直接手动复制配置内容到本地的yaml文件中

mandatory.yaml service-nodeport.yaml

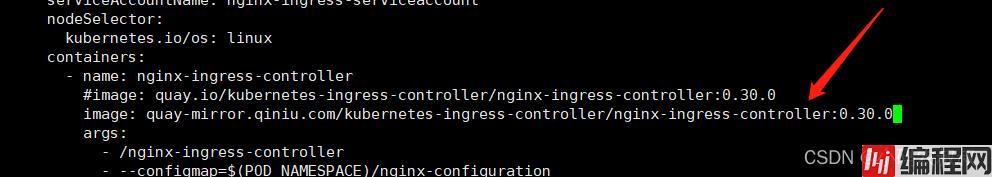

注意,下载下来之后, 修改mandatory.yaml文件中的仓库,否则拉取不到

quay.io/kubernetes-ingress-controller/nginx-ingress-controller:0.30.0

替换为

quay-mirror.qiniu.com/kubernetes-ingress-controller/nginx-ingress-controller:0.30.0

kubectl apply -f ./

执行完成后,可以看到创建了很多东西

执行完成后,查看Pod和Service,可以看到下面这两个信息,一个Pod(nginx-ingress-controller),一个Service(NodePort);

kubectl apply -f mandatory.yaml

kubectl apply -f service-nodeport.yaml

按照下图所示,我们将部署两组Pod,一组为nginx,一组为tomcat

配置内容如下

apiVersion: apps/v1

kind: Deployment

metadata:

name: nginx-deployment

namespace: default

spec:

replicas: 3

selector:

matchLabels:

app: nginx-pod

template:

metadata:

labels:

app: nginx-pod

spec:

containers:

- name: nginx

image: nginx:1.17.1

ports:

- containerPort: 80

---

apiVersion: apps/v1

kind: Deployment

metadata:

name: tomcat-deployment

namespace: default

spec:

replicas: 3

selector:

matchLabels:

app: tomcat-pod

template:

metadata:

labels:

app: tomcat-pod

spec:

containers:

- name: tomcat

image: tomcat:8.5-jre10-slim

ports:

- containerPort: 8080

---

apiVersion: v1

kind: Service

metadata:

name: nginx-service

namespace: default

spec:

selector:

app: nginx-pod

clusterIP: None

type: ClusterIP

ports:

- port: 80

targetPort: 80

---

apiVersion: v1

kind: Service

metadata:

name: tomcat-service

namespace: default

spec:

selector:

app: tomcat-pod

clusterIP: None

type: ClusterIP

ports:

- port: 8080

targetPort: 8080

使用下面的命令执行Pod的创建

kubectl create -f tomcat-nginx.yaml

创建成功后,可以检查下Pod的状况,可以看到3个nginx,3个tomcat对应的Pod成功创建和运行起来了;

此时,再查看service,可以看到nginx和tomcat对应的两个service;

到这里,我们就按照部署图中的模型准备完成,接下来就需要通过Ingress相关的配置登场了;

在当前目录下,创建ingress-http.yaml,配置内容如下:

apiVersion: extensions/v1beta1

kind: Ingress

metadata:

name: ingress-http

namespace: default

spec:

rules:

- host: nginx.congge.com

http:

paths:

- path: /

backend:

serviceName: nginx-service

servicePort: 80

- host: tomcat.congge.com

http:

paths:

- path: /

backend:

serviceName: tomcat-service

servicePort: 8080使用下面的命令创建并查看

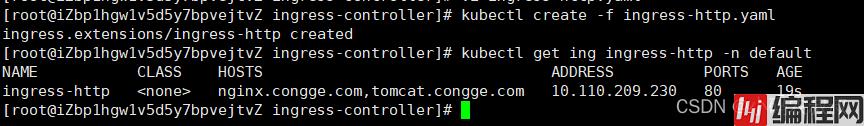

kubectl create -f ingress-http.yaml

kubectl get ing ingress-http -n default

或

kubectl describe ing ingress-http -n default

也可以通过describe查看Ingress配置规则的详细信息;

该规则解释来说就是:

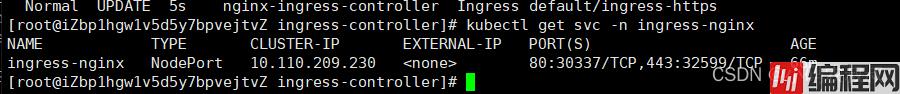

首先,我们查看下上面通过Ingres-controller创建时的service信息,下图可以看到,这里有一个NodePort类型的service,分配的对外端口是30337;

所以,外网访问的完整地址是,前提是当前的这个域名要能正确使用;

http://nginx.congge.com:32599

http://tomcat.congge.com:30337

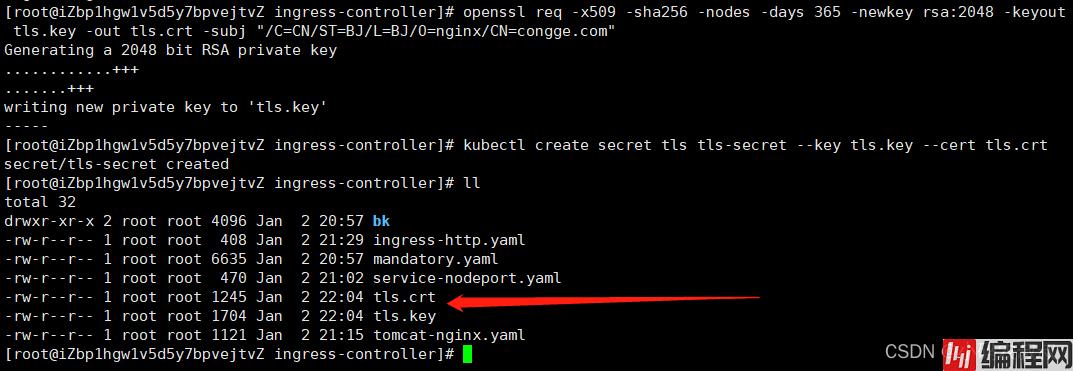

https的配置和http配置文件差不多,只是在使用https这种方式下,需要提前创建好响应的证书;

创建证书

# 生成证书openssl req -x509 -sha256 -nodes -days 365 -newkey rsa:2048 -keyout tls.key -out tls.crt -subj "/C=CN/ST=BJ/L=BJ/O=nginx/CN=congge.com"# 创建密钥kubectl create secret tls tls-secret --key tls.key --cert tls.crt

在当前目录下创建ingress-https.yaml配置文件,配置内容如下:

apiVersion: extensions/v1beta1

kind: Ingress

metadata:

name: ingress-https

namespace: default

spec:

tls:

- hosts:

- nginx.congge.com

- tomcat.congge.com

secretName: tls-secret # 指定秘钥

rules:

- host: nginx.congge.com

http:

paths:

- path: /

backend:

serviceName: nginx-service

servicePort: 80

- host: tomcat.congge.com

http:

paths:

- path: /

backend:

serviceName: tomcat-service

servicePort: 8080使用下面的命令创建

kubectl create -f ingress-https.yaml

或者通过describe命令查看下相关的配置规则,与上面http不同的是,这里会多出一个TLS,可以看到,这个TLS所要保护的域名,正是上面配置的那两个域名;

在通过外网访问之前,我们再次查看下对外暴露的端口号,由于是https,所以应该访问的是32559;

再次访问时,地址如下

https://nginx.congge.com:32599

https://tomcat.congge.com:30337

到此这篇关于k8s Ingress使用详解(云原生kubernetes)的文章就介绍到这了,更多相关k8s Ingress使用内容请搜索编程网以前的文章或继续浏览下面的相关文章希望大家以后多多支持编程网!

--结束END--

本文标题: k8s Ingress使用详解(云原生kubernetes)

本文链接: https://lsjlt.com/news/197300.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0